Google serbest berdan Android 13 tenê çend roj berê, lê jixwe hackeran balê dikşîne ser ka meriv çawa tedbîrên xwe yên ewlehiyê yên herî dawî derbas dike. Tîmek lêkolîneran di pêşkeftinê de malware keşf kir ku teknîkek nû bikar tîne da ku ji qedexeyên nû yên Google-ê dûr bixe ku serîlêdan dikarin bigihîjin karûbarên gihîştinê. Nerazîbûna van karûbaran ji malware re hêsan dike ku şîfre û daneyên taybet bişopîne, û ew dike yek ji deriyên ku herî zêde têne bikar anîn ji bo hackeran. Androidu.

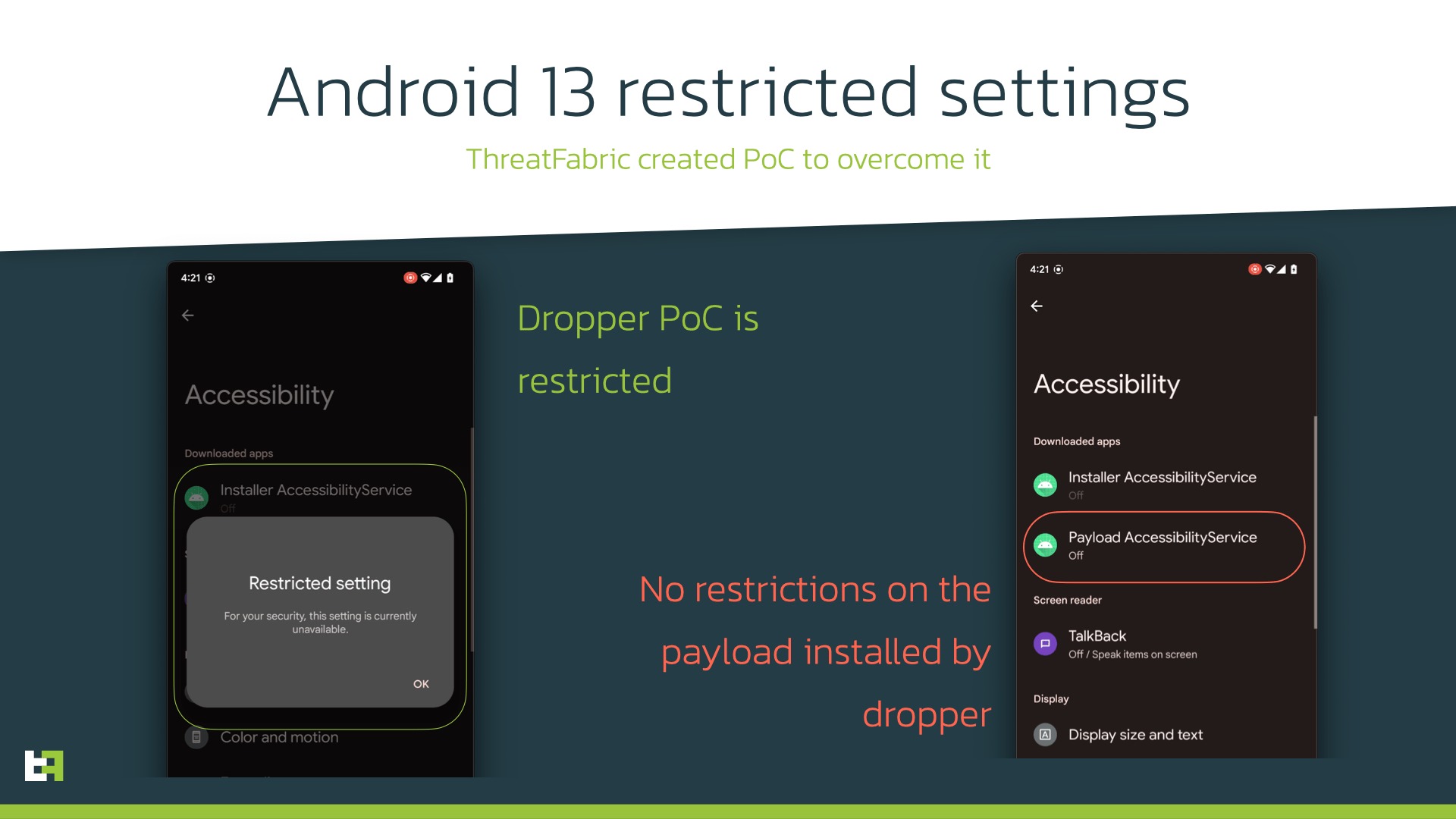

Ji bo ku em fêm bikin ka çi diqewime, divê em li tedbîrên ewlehiyê yên nû yên ku Google destnîşan dike binihêrin Androidu 13 pêkanîn. Guhertoya nû ya pergalê êdî destûrê nade sepanên alîgir ku daxwaza gihîştina karûbarê gihîştinê bikin. Ev guhertin ji bo parastina li dijî malwareya ku dibe ku kesek bêtecrube bi nezanî li derveyî Google Play Store dakêşandibe, biparêze. Berê, serîlêdanek wusa dê destûr xwestibû ku karûbarên gihîştinê bikar bîne, lê naha ev vebijark ji bo sepanên ku li derveyî Google Store têne dakêşandin ne bi hêsanî peyda dibe.

Ji ber ku karûbarên gihîştinê vebijarkek rewa ye ji bo sepanên ku bi rastî dixwazin têlefonan ji bo bikarhênerên ku hewcedariya wan bi wan re heye, bikin, Google naxwaze gihîştina van karûbaran ji bo hemî serlêdanan qedexe bike. Qedexe li ser sepanên ku ji dikana wê û ji firotgehên sêyemîn ên wekî F-Droid an Amazon App Store têne dakêşandin derbas nabe. Dêwek teknolojiyê li vir arguman dike ku ev firotgeh bi gelemperî sepanên ku ew pêşkêş dikin vedigirin, ji ber vê yekê ew jixwe xwedan parastinek in.

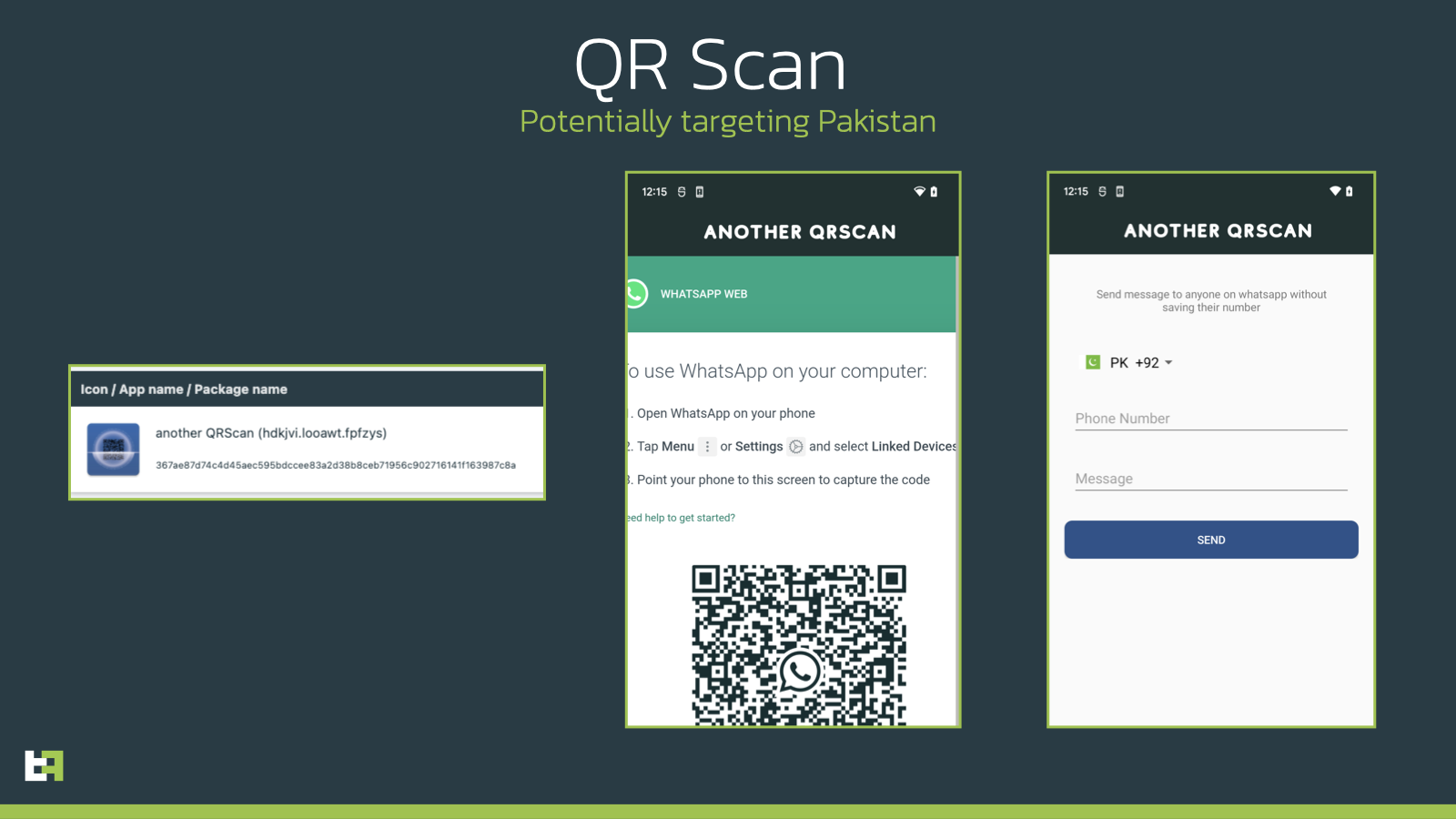

Wekî ku tîmek lêkolînerên ewlehiyê dît ThreatFabric, pêşdebirên malware ji koma Hadoken li ser kedkariyek nû dixebitin ku li ser malwareya kevntir ava dike ku karûbarên hêsankariyê bikar tîne da ku bigihîje daneyên kesane. Ji ber ku dayîna destûr ji bo sepanên ku "li alî" hatine daxistin v Androidu 13 dijwartir, malware ji du beşan pêk tê. Yekem sepana ku bikarhênerek saz dike bi navê dropper e, ku mîna her serîlêdana din a ku ji firotgehê hatî dakêşandin tevdigere û heman API-ê bikar tîne da ku pakêtan saz bike da ku dûv re koda xirab a "rast" saz bike bêyî sînorkirinên çalakkirina karûbarên gihîştinê.

Hûn dikarin eleqedar bibin

Dema ku malware hîn jî dikare ji bikarhêneran bixwaze ku karûbarên gihîştinê ji bo serîlêdanên alîgir vekin, çareseriya çalakkirina wan tevlihev e. Zêdetir e ku meriv bi bikarhêneran re bi yek tikandinê re biaxive ku van karûbaran çalak bikin, ya ku ev ducarî pêk tîne. Tîma lêkolîneran destnîşan dike ku malware, ku wan navê BugDrop lê kiriye, hîn di qonaxên destpêkê yên pêşkeftinê de ye û ku ew niha bi xwe bi giranî "xerabkirî" ye. Koma Hadoken berê bi dakêşek din (bi navê Gymdrop) ku di heman demê de ji bo belavkirina malware hate bikar anîn, û di heman demê de malwareya bankingê ya Xenomorph jî çêkir. Karûbarên gihîştinê girêdanek qels e ji bo van kodên xerab, ji ber vê yekê hûn çi bikin jî, nehêlin tu serîlêdan bigihîje van karûbaran heya ku ew serîlêdanek gihîştinê nebe (ji bilî Tasker, serîlêdana otomasyona peywira smartphone).